2025 .4.4

待ったなしCRA法対応 ~ 産業ネットワークはどう守ればいいのか?

10年以上前からサイバーセキュリティはITだけの話ではなくなっており、SCADAやOTセキュリティの導入は業界をあげての取り組みとなっています。狙われるのは発電所などの重要インフラだけではありません。中小規模の工場を標的とするランサムウェアやサプライチェーン攻撃も発生しています。サプライチェーン攻撃では、守りの弱い末端の企業がむしろ一次標的となり、大手取引先や親会社に侵入する踏み台にもされています。ジャストインタイムが高度にチューニングされた現在、サイバー攻撃そのものは末端で止められたとしても、下請けの樹脂部品の工場が止まるだけで大手自動車メーカーの完成車ラインまで止まってしまうこともあります。

そういった工場では、産業機器、産業ネットワークに対して、予防措置に加えてインシデント対応体制までもが求められています。これに呼応する形で欧州にCRA法が施行されました。国内でも部品や製品を海外に輸出するメーカー、欧州に工場を持つメーカーは法令遵守が急務となっています。サプライチェーン攻撃に備えたい、CRA法に準拠しなければならない製造業は、どのような対策をとればいいのか、どういったソリューションがあるのか、Moxa専任プロダクトマネージャーを務める銭とプロダクトマネージャーの丸山に聞きました【★写真1】。

【★写真1】プロダクトマネージャーの丸山

IIoTの普及によるサイバー攻撃の増加とセキュリティ対策の重要性

――さっそくですが、工場や製造業におけるセキュリティ対策はなぜ重要なのでしょうか?

丸山:第4次産業革命や工場DXと呼ばれているように、近年、IIoT (産業用モノのインターネット)を活用した工場の効率化、自動化への取り組みが広がっています。従来の工場では、CNC、加工機、センサや工作機械がそれぞれ独立したネットワークで動いていました。これらをITと統合することで生産情報や品質情報などをリアルタイムで収集でき、そのデータを利用し生産性を最適化できるようになりました。しかし、IIoTの導入には、これまで独立していたため外部からのサイバー攻撃のリスクが低かった機器や設備が、外部ネットワークと繋がることでサイバー攻撃を受けやすくなるといった側面もあります。さらに、ネットワークが統合されることで、ネットワークの一部が攻撃を受けただけでも、その他全てに波及し甚大な損失が発生することもあります。そのため、サイバー攻撃のリスクを回避するセキュリティ対策が非常に重要となります。

――実際の工場へのサイバー攻撃は起きているのでしょうか?

丸山:制御システムへの本格的なサイバー攻撃は2010年のスタックスネットが最初と言われています。その後も世界中で鉄道システムなどへのサイバー攻撃が報告されていますが、例えば2019年、ノルウェーのアルミニウム工場がランサムウェアの被害で約4,000万ドル相当の被害が発生しました。日本でも2017年に大手自動車メーカーがワナクライ (ランサムウェア)の感染で、一時的にラインが止まっただけで約1,000台の車両生産に影響がでました。ターゲットとなるのは大企業だけではありません。まず、セキュリティ対策が手薄になりがちな中小企業に侵入し、取引先企業を経由してサプライチェーンの上流企業に侵入するという手口もあります。そのため、サプライチェーン全体でセキュリティを強化していく必要があります。

――では、セキュリティ対策を講じたい工場や製造業は何から始めたらよいでしょうか?

丸山:重要インフラやスマート工場、FAのセキュリティ対策については、経済産業省やIPAが関連の対策ガイドラインを発行しています。管轄省庁や業界団体が発するこれらの情報が役立ちますが、工場といってもさまざまな形態、規模がありますので、セキュリティ対策を簡単に説明することはできません。機器メーカーは既存製品に各種のセキュリティ機能を組み込んだり、支援サービスを行っています。システムベンダーなどに相談することは対策の第一歩になると思います。

――たとえば、どのようなことを相談すればよいでしょうか?

丸山:実際に被害にあった、特定の問題や脆弱性に対応したい、といった場合は具体的に話しやすいかと思いますが、被害が起こる前に準備を進めたいですよね。最近の事例で増えているのは、ネットワーク環境の整備、あるいはラインや工作機械のネットワーク化の際に、セキュリティ対策もいっしょに行うパターンです。必要要件にセキュリティ機能を追加するだけですので、気軽に相談できると思います。もちろん、「何から始めたら良いか分からない」という場合もあると思いますが、そんなときも私たちにお気軽にご相談ください。

IIoTセキュリティの基本はIEC 64223

――セキュリティ機能を考える上でのポイントはありますか?

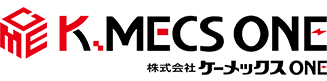

銭:産業ネットワークについては、まず大前提となるIEC 62443という標準規格があります。各国の産業システム、工業システムのセキュリティ要件の規格、業界団体ごとの基準も、多くがこのIEC 62443をベースとしているため、IEC 62443対応は機器選定の目安になるでしょう 【★図1】。欧州向け製品や海外工場では、2024年に提案され、2027年末に全面適用となるCRA法(サイバーレジリエンス法)にも注意が必要です。CRA法では、EUで製造または輸入される製品について、必要なセキュリティ要件をまとめています。2027年末には全面適用となるため、CRA法をクリアしていない工場、製品は流通させることができなくなります。端的にいえば、CRA法のセキュリティ要件を満たさなければ「CEマーク」がとれなくなります。違反したり、インシデント報告を怠った場合、1,500万ユーロまたは全世界での売り上げの2.5%という巨額の罰金が科せられるため、欧州向け製品を製造している企業や欧州に工場を持つ企業にとって、CRA法を理解することは不可欠です。

【★図1】どのサイバーセキュリティ規格においても、IEC 62443の理解が鍵となる。

――CRA法に準拠しているかどうかを目安にするとよいわけですね。

銭:そう単純な話ではありません。標準規格や規定を守っているかどうかという点では、根拠となる基準はあくまでIEC 62443です。IEC 62443には3と4といったサフィックスがあります。IEC 62443-3はシステムのセキュリティ要件、組織体制、運用体制などを規定するもので、これに準拠しているかどうかは工場や企業の責任になります。IEC 62443-4は、コンポーネントに関する基準を設定しています。製品の開発ライフサイクルでの安全設計、機器に必要なセキュリティ技術要件などです。製品やソリューションを選ぶときはこちらの基準が目安になります。

「4 (コンポーネント要件)」に対応している製品は一定の基準を満たしてはいますが、それを導入していれば「3 (システム要件)」が自動的にとれるわけではありません。4に対応したネットワーク機器のうち、3のシステム要件、たとえば認証制御やアクセス制御機能、システムの完全性やデータの機密性 (暗号化など)を担保できる機能、イベントへの即応機能などがあれば、システム管理や運用管理で求められるセキュリティ要件を達成することが容易になります。

Moxaのサイバーセキュリティ製品

――Moxa製品ではどのような機種が使えますか?

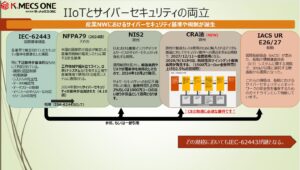

銭:工場ネットワークを考えると、WANやインターネットにつながる業務サーバやワークステーションがあります。これと各生産ラインをつなぐルータが必要です。ここにはIPS機能を搭載したセキュアルータEDR-G9010シリーズが利用できます。IPSとして基本的なファイアウォール機能の他、VPNにも対応していますし、IPSとしてのパケットインスペクションは、IP系のプロトコルだけでなく産業系データも検査することができます。EDR-G9010シリーズはマネージドルータとしてたくさんの機能を備えていますが、それなりに高価になります。そちらより機能は落ちますが、アンマネージドルータよりセキュリティを強化したSDS-G3006シリーズもあります。スマートスイッチと呼んでいますが、VLANに対応し、Modbus/TCPにも対応しています。ひとつの生産ラインが複数のセグメントを持つ場合、それらを束ねるL3スイッチとして利用できるでしょう。個々の工作機械や産業ロボットには、EDF-G1002-BPシリーズを設置するとより安全です。LANファイアウォールと呼んでいますが、LANの最小単位セグメントに設置するIPSです 【★図2】。

【★図2】工場ネットワーク向けセキュリティソリューション例

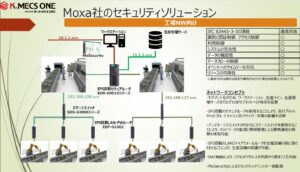

PLCとHMIでネットワークを構成している場合、シーケンサやコントローラ、HMIの接続および管理にEDS-4000シリーズを使うことができます 【★図3】。IPSとしてのファイアウォール機能に加え、最大90WのPoEポートを持っているのが特長です。PLCなど、そのデータはクラウドなど外部から読む必要はあるが、機器そのものに外からデータを書き込む必要がない場合、あるいは機器のIPアドレスを外部に晒したくない場合は、NAT-102シリーズを使います。NAT-102シリーズは、LAN側のIPアドレスを外部ネットワークから隠すことで外部から内部ネットワークへのアクセスを制限するため、セキュリティ強化につながります。

【★図3】PLCとHMI使用時のセキュリティソリューション例

――さまざまな機器を使ってセキュアなIIoTネットワークが構成できそうですが、設定が大変そうです。IPS、VLAN、NAT等の設定をまとめて管理できる機能はありますか?

銭:各機器の設定はMX Configというツールで行います。ネットワーク全体はMXview OneというPCをコンソールに見立てたGUIソフトウェアで、セキュリティはMX securityという産業用ネットワークセキュリティ管理ソフトウェアで一元管理が可能です。また、MXview OneとMXsecurityを統合したMXview One securityという新製品もリリースされました。

――なるほど。新製品を使えば、より管理が簡単になるということですね。今日はありがとうございました。

セキュリティ対策ではお客様の状況に合わせた対応が重要となります。弊社にご相談いただければ、お客様にとって最適なソリューションをご提案いたしますので、お気軽にご連絡ください。

また、4月9日(水)~11日(金)にポートメッセなごやで開催される「ものづくりワールド名古屋 製造業サイバーセキュリティ展」に出展し、サイバーセキュリティのデモンストレーションも行う予定ですので、ご興味をお持ちの方は、是非お立ち寄りください。

▶展示会詳細はこちら

コラムで紹介されている製品はこちら

|

EDR-G9010シリーズ ※ダウンロードには会員登録が必要です。

|

|

SDS-G3006シリーズ ※ダウンロードには会員登録が必要です。

|

|

EDF-G1002-BPシリーズ ※ダウンロードには会員登録が必要です。

|

|

EDS-4000シリーズ

|

|

NAT-102シリーズ ※ダウンロードには会員登録が必要です。

|

|

MXconfig

|

|

MXview Oneシリーズ ※ダウンロードには会員登録が必要です。 |

|

MXsecurityシリーズ ※ダウンロードには会員登録が必要です。 |